Троян «Цунами» обнаружен на OS X

Вредоносное ПО под названием «цунами», которое разрабатывалось для ОС Linux примерно с 2002 года, недавно было обнаружено на OS X.

Программа (OSX/Tsunami.A) представляет собой минимальную угрозу, и, как и остальные «трояны» и другие виды вредоносных программ, на OS X он должен быть установлен намеренно вручную. И хотя большинства пользователей это не касается, угроза существует, как существует и потенциальный вред для некоторых из них.

Программа является IRC ботом, который может работать в роли клиента при DDoS атаках на заданные системы и сети. Кроме того, он обладает способностью загружать файлы на зараженную машину и запускать на ней команды на формирование оболочки (команды терминалов).

Нынешние версии этого вредоносного ПО для OS X кажутся нерабочими и считается, что находятся на тестовых фазах.

IRC боты – распространенные программы, которые используются для большей части законных действий на IRC серверах, но как и в случае с другими привычными нам вещами, созданными с хорошими намерениями, эти боты потенциально могут меняться и вести вредоносную деятельность.

Группа по выявлению вредоносного ПО ESET на данный момент объявила о том, что к различным серверам и каналам IRC могут подключаться только две разновидности этого «трояна». Как и в случае с остальным вредоносным ПО, это требует ручного запуска инсталляционных файлов, после чего «троян» проделывает следующее:

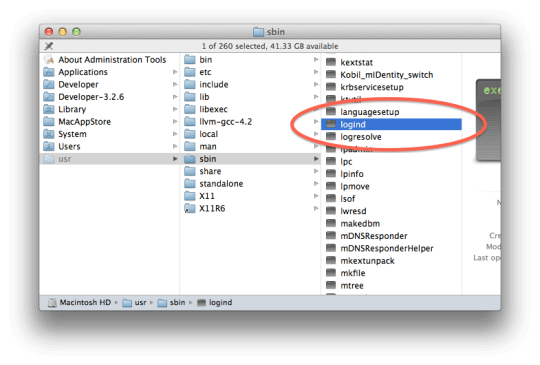

1. Устанавливает вредоносное ПО в директории /usr/sbin/.

«Троян» хитро маскируется под процесс logind, работающий с командной строки, который кажется важным для системы. В среде OS X различные фоновые программы называются daemons и имеют буквы «d» в окончании своего названия, чтобы отличатся от других. «Троян» пробует симулировать это и размещает себя в скрытой системной папке (/usr/sbin), где расположены другие фоновые сервисы, чтобы смешаться с ними.

В OS X действительно есть фоновый процесс под названием logind, но он располагается в директории /System/Library/CoreServices/, а не /usr/sbin/.

2. Изменяет программу запуска системы

Настоящий процесс logind в OS X (тот, который находится в системной директории CoreServices) управляется программой запуска системы, которая называется «com.apple.logind.plist», расположенной в директории /System/Library/LaunchDaemons/, но когда на компьютере инсталлируется «Цунами», он заменяет этот файл запуска на код, который добавляет «трояна» в автозагрузку и обеспечивает его запуск на пораженной машине.

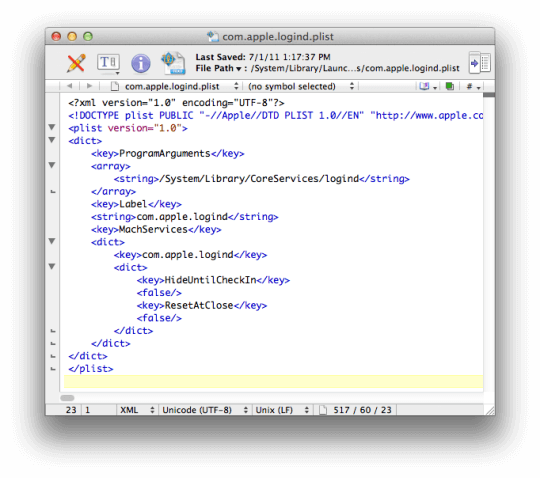

Правильная версия файла со списком свойств должна выглядеть так:

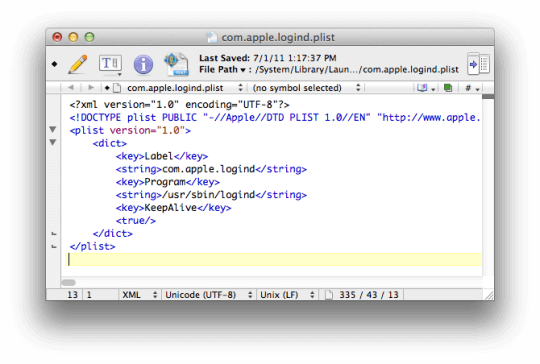

Если же в системе устанавливается вредоносное ПО, то содержание этого файла будет изменено и будет выглядеть так:

Как и в случае с другими «троянами», этот представляет собой минимальную угрозу, и может быть легко обнаружен, если у вас установлена утилита вроде Little Snitch, которая определяет, когда программы и фоновые сервисы пытаются связаться с серверами в Интернете. Если у вас установлен Little Snitch, и вы видите, что какой-то процесс пробует связаться с сервером pingu.anonops.li или x.lisp.su или любым другим сервером (особенно, если он использует при этом порт 6667 – порт, который обычно используется для распространения вредоносного ПО через IRC соединения), откажите ему в доступе и проверьте систему на предмет установленного «трояна».

Для того чтобы проверить, не установлен ли у вас в системе этот «троян», зайдите в директорию /Macintosh HD/System/Library/LaunchDaemons/ и откройте файл com.apple.logind.plist. Сравните его со скриншотами, приведенными выше, и, если он выглядит как второй скриншот, замените его содержимое содержимым первого скриншота. Так как этот файл находится в системной папке, вам может понадобиться утилита TextWrangler, или любая другая сходная по действию, для проведения своей авторизации и получения доступа к редактированию файла.

Кроме возвращения содержимого файла запуска в исходное состояние, проверьте систему на предмет наличия необычного процесса logind. В Finder выберите Go to Folder из меню Go и введите в текстовое поле «usr/sbin». Finder должен открыть скрытую системную папку, где вы можете найти и удалить файл под названием logind, если он там есть. При попытке его удалить, система попросит у вас ввода администраторского пароля. Введите пароль и удалите файл.

В связи обнаружением этого «трояна» 25 октября вирусные базы антивирусных программ, включая F-Secure и Intego, были недавно обновлены.

Источник: cnet.com