Узнаем состоит ли ваш Mac в ботнете

На днях, благодаря сотрудникам компании «Доктор Веб», удалось обнаружить огромный ботнет, который состоял из более чем 550 тысяч зараженных компьютеров Apple. Все компьютеры ботнета были заражены трояном BackDoor.Flashback, который проникал в систему при помощи уязвимости Java. Apple выпустила специальное обновление, позволяющее устранить эксплоит, но хакеры сумели найти новую лазейку в системе, за счет чего все пользователи Mac до сих пор подвержены риску заражения трояном.

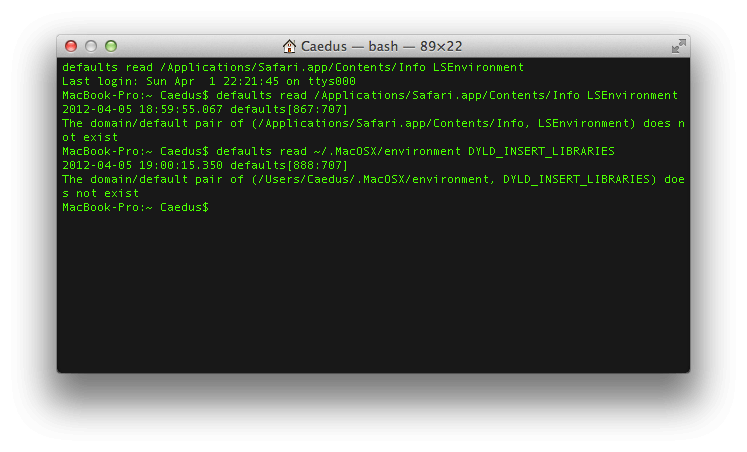

Тем, кто хочет удостовериться в его отсутствие на своем Mac следует запустить терминал и выполнить следующие команды:

defaults read /Applications/Safari.app/Contents/Info LSEnvironment

defaults read ~/.MacOSX/environment DYLD_INSERT_LIBRARIES

Ответы на данные запросы должны быть следующего вида:

The domain/default pair of (/Applications/Safari.app/Contents/Info, LSEnvironment) does not exist

The domain/default pair of (/Users/[имя пользователя]/.MacOSX/environment, DYLD_INSERT_LIBRARIES) does not exist

При совпадении ваших ответов, с теми, что указаны выше вы можете не переживать — ваш Mac не содержит трояна. Однако, если ответы системы на данные запросы отличаются от этих, то настоятельно рекомендуется проделать все действия необходимые для удаления BackDoor.Flashback. Подробную инструкцию как удалить троян можно прочесть на сайте F-Secure.com

Источник: cultofmac.com