[Mac OS X] «Где деньги, Зин?»

Вчера в подкасте вместе с представителями компании Dr.Web мы обсудили ситуацию со скандальным ботнетом, обнаруженным специалистами компании. Чисто из-за временных ограничений подкаста все вопросы обсудить не удалось, а они, к сожалению остались. И в этой статье я попробую сформулировать их.

Но сначала факты

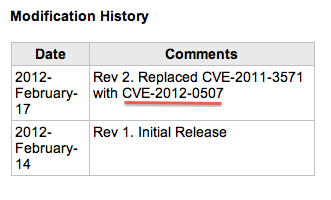

Действительно существует уязвимость Exploit:Java/CVE-2012-0507, которая 17 февраля была закрыта обновлением JRE от Oracle:

Тем не менее Apple по совершенно непонятной причине, проигнорировала это критическое обновление и соответственно не обновила свой пакет Java для OS X, тем самым оставив серьезную уязвимость.

20 марта (т.е. через месяц) специалисты компании Microsoft в своем блоге опубликовали сообщение, озаглавленное как «An interesting case of JRE sandbox breach (CVE-2012-0507)», в котором поведали об интересном способе выполнения Java-кода за пределами «песочницы» JRE, т.е. фактически сообщили об актуальности этой уязвимости.

29 марта появилось сообщение о публичном эксплойте для CVE-2012-0507. Также было заявлено и о его кроссплатформенности – о возможности эксплуатации на системах Windows, Linux, Solaris и OS X.

4 апреля компания Dr.Web заявила об обнаружении ботнета «из более чем 550 тысяч «маков», пораженных этим эксплойтом компьютеров Mac. Причем по их сообщению, этот эксплойт начал эксплуатироваться злоумышленниками еще 16 марта.

6 апреля Apple закрывает эту уязвимость, выпустив обновление пакета Java для OS X.

Кстати, в статье компании Dr.Web опечатка – дата выхода обновления от Apple указана как 3 апреля, на самом деле это было 6 апреля.

Краткое резюме

17 февраля Oracle выпускает обновление JRE и JDK, которым закрывает опасную уязвимость CVE-2012-0507. Через месяц (16 марта) появляется эксплойт, эксплуатирующий эту уязвимость на компьютерах с OS X, на тот момент еще не имеющих обновления Java для OS X. 4 апреля Dr.Web сообщает о ботнете. И наконец, 6 апреля Apple таки выпускает это обновление.

Или если еще короче – Apple проигнорировала критическое обновление Java, в результате появился ботнет из «маков». Компания Dr.Web забила тревогу и, в конце концов, в Apple залатали пакет Java для OS X. Именно за это спасибо компании Dr.Web.

Вроде бы все понятно, и вина Apple не вызывает никакого сомнения.

Но у меня, как я уже написал в самом начале, остались вопросы. И вопросы эти – о скандальном ботнете. В подкасте я высказал свое сомнение о собственно существовании ботнета. К сожалению, представители Dr.Web отказались привести фактические доказательства его существования. И естественно, это не могло развеять мои сомнения.

Поскольку обнаружение следов проникновения эксплойта в систему не представляет особой сложности, и способ это сделать был опубликован на множестве ресурсов, в том числе он есть и на нашем сайте, то я ожидал, что появятся и массовые сообщения об обнаружении эксплойта от пользователей.

Увы. До сих пор я этого не наблюдаю. Есть упоминания, что вроде такие сообщения появлялись, но речь шла буквально о единичных случаях. Да и конкретных ссылок даже на эти сообщения никто не приводил.

Правда, есть подтверждение от Лаборатории Касперского, о чем тоже было сообщение на нашем сайте. Это единственное подтверждение существования ботнета.

Странная какая-то ситуация получается. Вроде бы ботнет есть, количество скомпрометированных компьютеров в нем совсем не шуточное. По словам представителей Dr.Web в подкасте – ботнет продолжает, хоть и не большими темпами, но все-таки расти. А массового обнаружения эксплойта до сих пор нет. Что за чудеса?

Моя попытка найти страницу с апплетом, внедряющим эксплойт, тоже не удалась. Зараженные сайты, перечисленные в сообщении на сайте Dr.Web либо не существуют вообще, либо «припаркованы», что они объясняют их блокировкой вследствие того, что с них происходило распространение эксплойта.

Попытка попросить в подкасте у представителей Dr.Web оказать помощь в получении на своем компьютере эксплойта для возможности проконтролировать его сетевую активность тоже не увенчалась успехом.

Другими словами, у меня так и нет ни одного реального доказательства существования ботнета. Всерьез воспринимать подтверждение от Лаборатории Касперского, я тоже не могу по причинам, о которых я скажу в конце статьи.

Так как мне узнать «а была ли девочка?». Пока не знаю. Я, безусловно, понимаю теоретическую возможность существования такого ботнета, но теория теорией, а в практическом смысле быть уверенным я почему-то не могу. Странно все это.

Не могу промолчать и еще об одном аспекте этой истории. Как нам сообщили в подкасте представители компании Dr.Web, они с помощью перехвата генерируемых эксплойтом адресов, контролируют активность ботнета. Правда, отказались дать прямой ответ на вопрос: могут ли они перехватить управление ботнетом. А это очень интересный вопрос.

Вот смотрите. Эксплойт генерирует произвольные адреса, с которыми зараженные компьютеры осуществляют взаимодействие. Компания Dr.Web знает, какие адреса генерирует эксплойт и осуществляет перехват таких адресов, тем самым контролируя ботнет.

Но тогда у меня возникает вопрос. Поскольку адреса, с которыми взаимодействует ботнет, перехвачены, то почему бы компании не разместить по этим адресам «ловушки» в виде эксплойта подобного тому, что поразил компьютеры ботнета и осуществляющим точно такое же проникновение в пораженную систему, но с целью зачистки «плохого» эксплойта? То есть сделать «хороший» эксплойт, уничтожающий «плохой» эксплойт. Как говорится «выбить клин клином». Ведь в этом случае они бы быстро деактивировали ботнет в достаточно краткие сроки. Но нет. Такого они не сделали.

А теперь мне только и осталось задать вопрос словами очень известной песни – «Где деньги, Зин?». Но это не вопрос о том, где ботнет. А вопрос о том, кому выгодна эта скандальная история с ботнетом?

Несложно догадаться, что выгодно это тем, кто пытается попасть на рынок OS X. А кто так сильно пытается на него попасть? Ответ вполне очевиден — компании, выпускающие антивирусные средства. И именно поэтому, я не могу доверять подтверждению существования ботнета Лабораторией Касперского. Не могу доверять и компании F-Secure и всем остальным подобным компаниям, пытающимся попасть на рынок OS X.

В мире Unix-систем, безусловно, были, есть и будут появляться уязвимости. Но бороться с ними в этом мире принято отнюдь не установкой антивирусных программ. И так было еще с тех времен, когда не существовала Windows, благодаря которой вирусы стали настоящим бедствием современности. И очень надеюсь, что так будет и дальше, что мир Unix-систем не станет рабом антивирусных компаний, как бы им того не хотелось!

Популярность OS X хоть и медленно, но все-таки растет. Растет и рынок этой системы. А ведь именно этим и вызваны кампании по запугиванию пользователей OS X страшилками про то, что и в их мире вирусам место найдется. Но не найдется.

В готовящейся к выходу эти летом системе 10.8 Mountain Lion принят еще целый ряд мер по усилению безопасности системы. Так что не стоит поддаваться страхам, все будет нормально. Я не призываю к беспечности пользователей OS X, но и поддаваться нагоняемому антивирусными компаниями страху, тоже не стоит.

И я очень надеюсь, что эта история станет серьезным уроком для Apple.

Удачи!