Эксперты обнаружили уязвимость iOS при синхронизации с iTunes

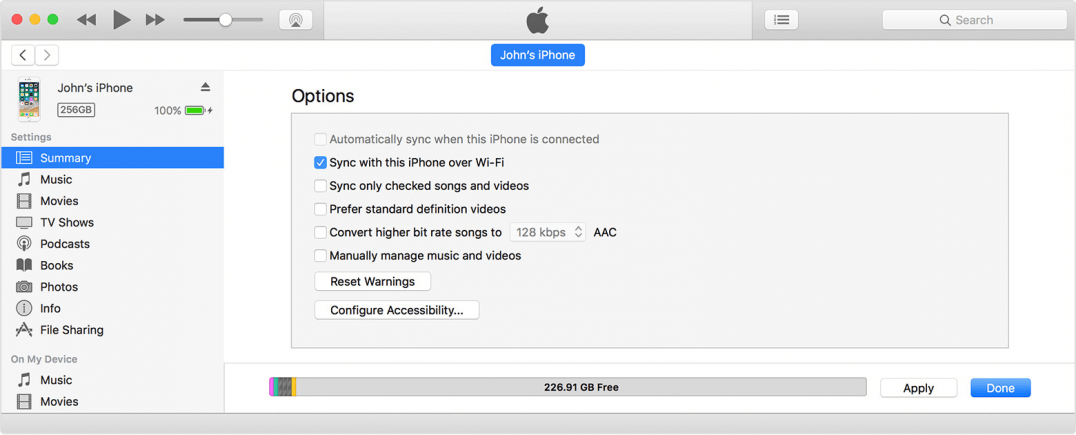

Синхронизация iPhone с iTunes по Wi-Fi может использоваться как уязвимость iOS для получения доступа к устройству сторонними лицами. К соответствующему выводу по результатам исследования пришли специалисты компании Symantec.

По их словам, при синхронизации по Wi-Fi устройство генерирует ключи, которыми зашифрована передаваемая информация, однако злоумышленники с определенными навыками могут их перехватить. Завладев ключами, они могут получить доступ к данным на iPhone или iPad, устанавливать или удалять приложения, или инициировать бэкап.

Но здесь есть одна хитрость — устройство жертвы должно перед этим «довериться» компьютеру атакующего, а оба гаджета должны быть подключены к одной сети Wi-Fi. В отдельных случаях вредоносное ПО может быть использовано для незаметного направления всего сетевого трафика устройства через VPN — в этом случае можно будет взломать устройство и без Wi-Fi.

Начиная с iOS 11 владельцев iPhone просят ввести пароль, чтобы «доверять» подключаемому компьютеру, что минимизирует вероятность такой атаки. Единственный сценарий, при котором она возможна, — если пользователь уже ранее «доверялся» компьютеру атакующего. И вряд ли кто-то из ваших знакомых будет таким заниматься. Если же вы все равно хотите себя обезопасить, можно сбросить список доверенных компьютеров в разделе «Сброс» основных настроек (сбросить геонастройки).